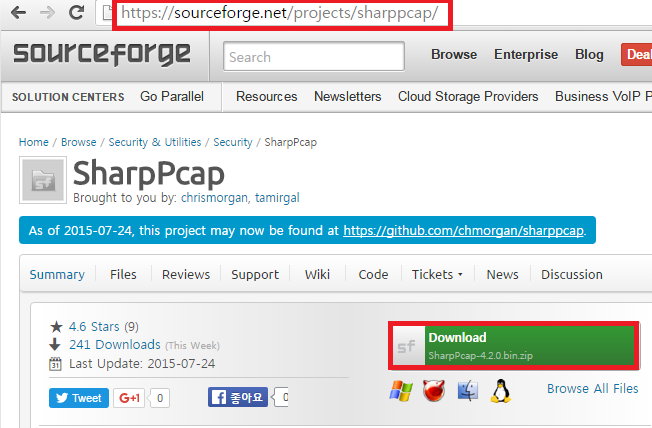

[네트워크 보안] 1. SharpPcap 설치 및 테스트 안녕하세요. 언제나 휴일, 언휴예요. 다양한 서비스들이 온라인을 통해 제공하는 것이 점차 많아지고 개인 정보들이 여러 서비스에서 사용하면서 네트워크 보안의 중요성은 점점 관심을 갖고 있죠. 20여년 전에도 TCPDUMP 유틸리티를 이용하여 네트워크 트래픽을 모니터링하는 작업은 심심치 않게 많은 엔지니어들이 했었어요. 지금은 많은 기술 발전에 의해 와이어샤크 처럼 네트워크 트래픽을 추적하는 무료 소프트웨어에서부터 다양한 DMZ를 형성하는 장비 등이 나와 있죠. 언제나 휴일 티스토리에서는 다양한 환경에서 다양한 기술을 사용하여 네트워크 보안에 관한 글들을 게시할 예정입니다. 그리고 출발점에서 네트워크 프로토콜을 정리하고 이를 분석하는 유틸 개발하는 방..